随着工业互联网的发展,新的工业生产模式和新的产品形态下,需要对工业控制系统安全的内涵和外延进行重新审视和定义。本文在总结分析工控系统安全现状和问题基础上,提出基于本体安全的工业控制系统安全思想方法和形式描述。

1、引言

在《中国制造2025》、“工业4.0”背景下,面向用户需求的服务模式创新对生产方式的变革要求,“按需定制”对产业链、供应链乃至行业生态的要求越来越高,各类工业系统融合(互联网化)趋势愈加明确,打造跨行业跨区域的全产业生态形成共识,工业互联网内涵和外延逐步完善。相对封闭的工业控制系统已经普遍采用通用协议、硬软件系统,并且与企业内网,甚至是与互联网发生了应用对接。工业控制系统越来越开放,使传统信息安全威胁逐渐向工控系统扩散,同时,工业互联网对自动化和信息化的发展和融合提出更高、更新的要求,也产生了新的非传统信息安全问题,工控系统安全面临前所未有的严峻形势。

2、工控系统安全现状及问题分析

针对工控系统的安全防护,近年来出现很多产品和解决方案,在信息安全方面起到了一些作用,综合而言,仍存在较大的问题,具体表现在以下方面:

(1)工控安全解决方案基本集中在防护,而且是传统信息安全技术的裁剪,并非量身定做;作用的对象主要是网络和主机,所谓的异常审计依据不完整数据集和流量,而非基于行业生产规则的行为分析。

(2)少数基于工控装置的功能加强,也是从可用性增强,以达到高可靠性目的,采用的手段是冗余、容错和表决机制,成本翻番,对价格敏感的工业化生产显然不适用。

(3)所谓纵深防御深度融合体系,貌似将信息安全防护措施集大成,问题一是牺牲“实时性”,以时间换取空间;二是成本过高;三是防护过重过度。

(4)缺少针对业务应用场景的安全测试、检测、测评、评估标准体系,且企业专业知识、业务能力、技术水平有限,造成防护措施的行业适配性差,难以开展针对工业生产全景的安全态势感知、分析、预警服务。

究其原因,目前的工控安全是把工控系统割裂开,而工控系统实际上是一个内部强耦合、关联作用紧密的整体。信息安全厂商和控制厂商从各自的技术和理解出发,过分强调某个方面的安全,未能将功能安全、信息安全、过程安全,以及运行管控安全等有机融合,造成现在的工控安全解决方案仍拘泥于“防护”,遵循传统的信息安全分区隔离、边界防护理念,未深入探究工控系统安全内在的本质的成因以及相互作用关系。

工控安全与传统信息安全最大的不同是其基于业务和工艺,针对应用场景,必须结合工艺业务要求进行安全保障,简单以“零和思维”、“木桶理论”思 路或试图用一个统一的技术思路来解决工控安全问题都有失偏颇。

3、回归工控系统安全本质

工业控制系统是由计算机设备与工业过程控制部件组成的自动控制系统,包括数据采集与监控系统(SCADA)、分布式控制系统(DCS)、可编程逻辑控制器(PLC)、远程测控单元(RTU)、传感/监视/ 控制/诊断系统等,以及制造执行系统(MES)、历史数据库、图形化界面、企业资源管理系统(ERP)等相关信息系统。工控系统安全涉及设备安全、功能安全、信息安全,覆盖控制层、网络层、系统层和管理层,贯穿设计、研发、实施、运维全生命周期。

从功能上可以分成生产功能和安全功能,生产功能包括生产运行控制系统,包括基本过程控制系统、过程控制系统、生产运行控制系统等;安全功能包括安全仪表系统、安全控制系统、安全保护控制系统、安全监测与控制系统等。

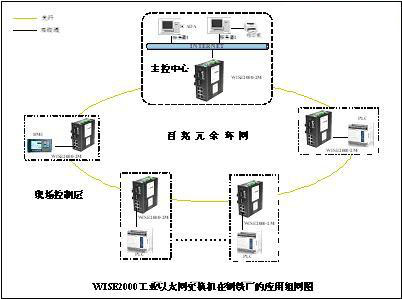

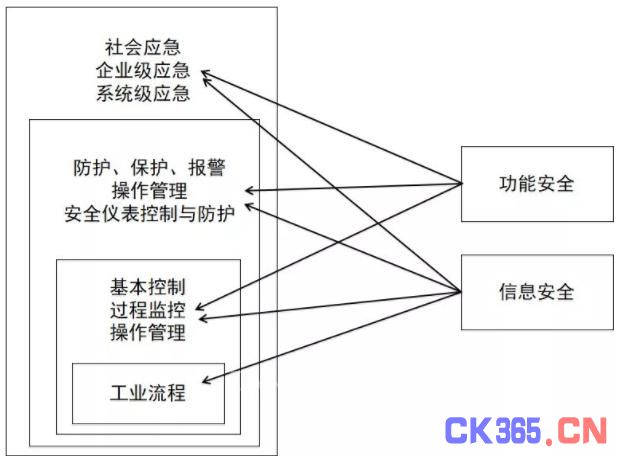

安全的工业控制系统由工控系统和安全保障系统组成。所谓工业控制系统安全(大安全)就是工控系统的设计目标在生命周期内的功能安全可达性。从本质而言,就是以实现工业系统可用性为目标,综合运用功能安全、信息安全等技术手段和防护措施,保障工业系统在生命周期内的安全稳定运行。传统的工业安全理论和单一的技术手段已经不能保证工业的安全稳定运行,只有建立基于行业业务规则的新的理论和技术创新,才有可能解决工控系统的本质安全。工控系统安全本质图如图1所示。

图1 工控系统安全本质图

4、本体安全创新理论

鉴于工控装置的“两个有限”(合法状态有限、合法指令有限)原则,在状态可明确穷举和每个状态下合法指令有限条件下,执行装置和控制设备的运行状态、接收和下发的指令都是可监测和检测的。无论是外部攻击还是误操作等任何原因造成的状态异常以及非法指令、防危和态势感知系统都可知,可针对性采取告警、拒绝执行(授权后)等措施,避免故障发生。

工控本体安全是面向工控安全的方法论,是一个方法的集合,也是技术的集合。充分利用工控大数据及人工智能技术,通过构建多级防危模型,实现不同层级本体的安全, 依托三级本体实现工控系统整体的主动纵深防御:

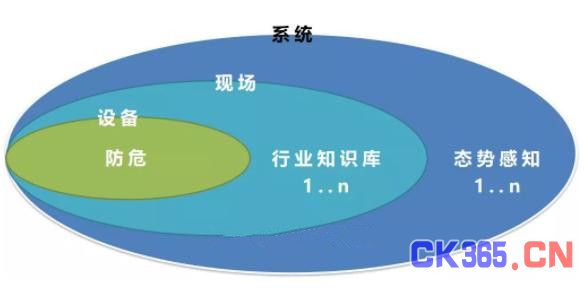

· 设备作为个体,结合防危形成设备本体。防危模块对设备进行防危处理,同时将监测得到的数据上传至其所属的现场级本体系统,并根据规则在检测到异常操作时,向用户提供建议(存量)或者触发设备自带的安全处置功能(增量);

· 设备本体结合关联模式及信息安全模块形成现场本体。现场本体发挥承上启下的作用,一方面接收来自设备本体的安全监测数据,主动检测下一级本体的运行状态进行预警分析,另一方面,将现场级数据上传至系统,并接收来自系统动态感知数据对专家知识库和规则库进行调整;

· 现场本体结合系统态势感知以及信息安全形成系统本体。系统本体接收来自现场级本体的数据,进行总体态势感知,并将系统态势下发到各个现场本体。

工控本体安全示意图如图2所示。

图2 工控本体安全示意图

依据工程控制论思想,设立设备、现场以及系统等三个层级的工控本体,利用信息安全、人工智能等技术,建立各级本体中工控个体的防危机制实现主动防御;通过分析工控组成个体的属性及其关系,建立用于协同防御的关联模式;通过对事件的态势分析,实现全生命周期的安全防护。工业控制系统本体形式化定义如下:

工控系统G =(N,∑, P, S)

其中N={﹤系统本体﹥,﹤附现场本体集﹥,﹤ 现场本体﹥,﹤附设备本体集﹥,﹤设备本体﹥}

∑={﹤设备﹥,﹤防危﹥, ﹤关联模式﹥,﹤防危 专家知识库﹥,﹤信息安全﹥, ﹤态势感知﹥,﹤空﹥}

S={﹤系统本体﹥}

规则集P:

﹤系统本体﹥→﹤附现场本体集﹥﹤现场本体﹥ ﹤态势感知﹥﹤信息安全﹥

﹤附现场本体集﹥→﹤附现场本体集﹥﹤现场本 体﹥|﹤空﹥

﹤现场本体﹥→﹤附现场本体集﹥﹤附设备本体 集﹥﹤设备本体﹥﹤关联模式﹥﹤防危专家知识库﹥ ﹤信息安全﹥

﹤附设备本体集﹥→﹤附设备本体集﹥﹤设备本 体﹥|﹤空﹥

﹤设备本体﹥→﹤设备﹥ ﹤防危﹥

5、基于行业应用场景的工控系统安全是未来发展方向

随着工业互联网的发展,物联网、边缘计算、云计算、大数据、5G、人工智能等技术对工业生产活动的影响日益加深,自动化和信息化的深度融合加快,将会对工业生产方式带来深刻变革,催生新的工控产品形态,需要对工控安全的内涵和外延重新审视和定义。

基于前述背景,工控系统安全是保障工业业务稳定开展的基石,但日益增长的功能要求和技术全面融合,带来的安全隐患也愈发凸显和难以简单防护,传统的信息安全和功能安全思路、技术和措施也愈发不适应,不能满足业务发展要求。

行业工艺不同造成设备间的差异,以及生产数据的保密需求,都是工控安全要面对的障碍。其中蕴含的知识是企业的核心竞争力所在。每个行业对现场控制装置、控制系统的要求都不一样,这是由于工艺生产的不同要求造成的设备差异。基于业务应用场景的专用设备,要完成的功能也不相同。据此,对安全的要求也千差万别,极具“个性”。所以说,工控安全就必须依据工艺业务特点进行防护,不存在通用的 “灵丹妙药”。

6、结论

总的来说,工控安全形势严峻,缺少成熟的理论、核心技术体系和针对性解决方案、服务模式。历年的工控安全事件说明仅依靠现有的信息安全、功能安全防护措施是远远不够的。在工控安全理论体系、 技术框架体系、产品谱系、咨询测试测评评估系列服务、工控安全全面解决方案、工控安全工作长效协作机制等方面,还有很长的路要走。

从工控安全本质出发,从业务特点出发,立足行业,融合自动化、信息、安全等技术,针对存量、增量、服务,探索工控系统运行安全的本质机理,提出适用理论,研发安全的工控产品和防护产品,形成针对性解决方案,全面提高工控系统安全运行的综合保障能力,是一个可行的行动路线。